Сайт о программировании, математике и моделировании

Записи с метками корпоративная сеть

Программный комплекс по мониторингу и аудиту безопасности. Описание

9 Декабрь

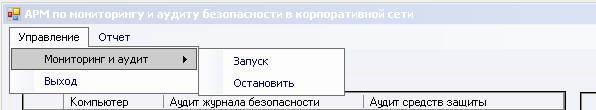

Пользовательский интерфейс рассматриваемого программного комплекса по мониторингу и аудиту безопасности предназначен для обеспечения взаимодействия пользователя с программной реализацией системы. Интерфейс состоит из главного меню (см. рисунок 1) и двух вкладок:

- окно, отображающее уполномоченному пользователю в режиме реального времени данные по мониторингу и аудиту безопасности КС (см. рисунок 2);

- окно, отвечающее за создание и управление профилем КС (см. рисунок 3).

Формальная модель злоумышленника

5 Декабрь

Рассмотрим описание формальной модели злоумышленника в области информационной безопасности на примере корпоративной сети (далее КС) виртуальной организации.

Информация, полученная в результате описания КС, используется при формировании модели злоумышленника. В качестве выходных данных получаются шаблоны злоумышленника как субъекта атаки. Каждый злоумышленник характеризуется различными показателями, в том числе, целью атаки, объектом атаки, средствами атаки и т.д. Читать дальше >

Алгоритм проверки работоспособности серверов

2 Декабрь

Разработанный алгоритм предусматривает выполнение тестовых запросов к службам сервера и проверку поступивших ответов. Блок-схема алгоритма метода проверки работоспособности серверов показана на рисунке. Последовательность действий данного алгоритма:

- Начало выполнения алгоритма.

- Подключение к серверу по сети.

- Проверка, было ли подключение успешным.

- Если подключение не удалось, то программа записывает сообщение о недоступности сервера по сети.

- При успешном подключении выполняется тестовый запрос к проверяемой службе сервера.

- Проверка, выполнился ли данный запрос службой сервера.

- Если запрос не выполнился, то программа записывает сообщение о неправильной работе службы сервера.

- Если запрос выполнился успешно, то программа записывает сообщение, что сервер и проверяемая служба функционируют нормально.

- Конец выполнения алгоритма.

Алгоритм мониторинга работоспособности служб безопасности

7 Ноябрь

Для ведения мониторинга работоспособности служб безопасности на рабочих компьютерах пользователей корпоративной сети необходимо получить спиоск запущенных на их компьютерах процессов и выделить те из них, которые принадлежат защитному программному обеспечению. Отсутствие в списке процессов, принадлежащих защитному программному обеспечению говорит о том, что оно не работает на данном компьютере и об этом должно быть сообщено администратору безопаности. Последовательность действий данного алгоритма: Читать дальше >

Алгоритм мониторинга работоспособности сетевого оборудования

1 Ноябрь

Для ведения мониторинга работоспособности сетевого оборудования на ip-адрес проверяемого сетевого оборудования отправляется ICMP echo пакет, после чего определяется время, затраченное сетевым оборудованием на отправку ICMP echo-rep пакета. В случае, если ICMP echo-rep пакет не приходит долгое время, это говорит о том, что проверяемое сетевое оборудование не функционирует. Если же время ответа большое, это говорит о высокой нагрузке на проверяемое сетевое оборудования. Читать дальше >

Тестирование программного комплекса по мониторингу и аудиту безопасности

13 Июль

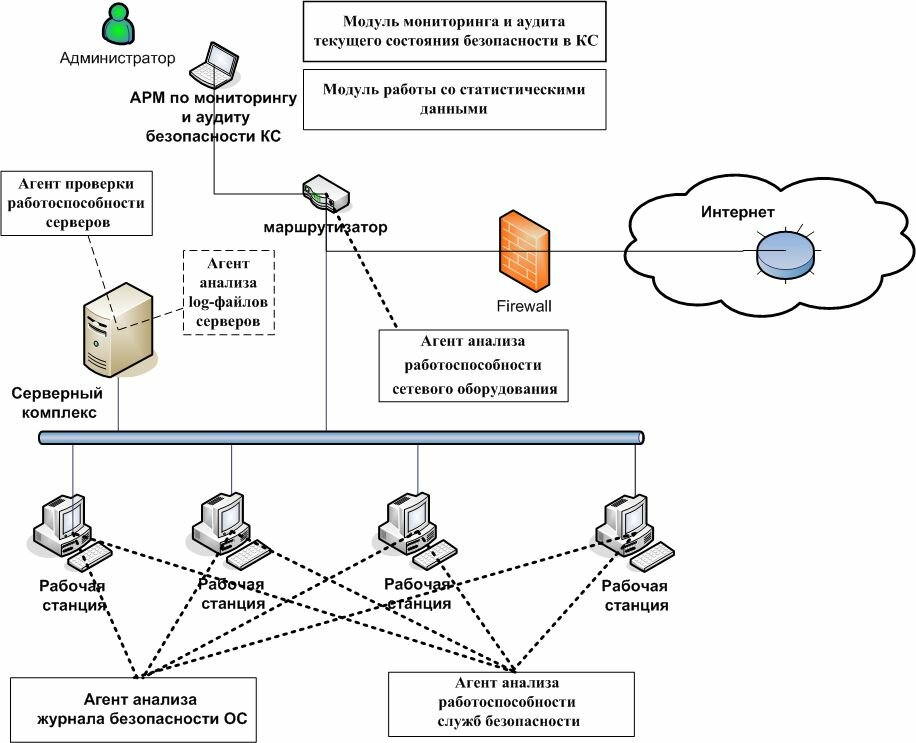

Экспериментальные исследования программного комплекса по мониторингу и аудиту информационной безопасности корпоративной сети проводились на модели корпоративной сети построенной на базе виртуальных машин. Модель КС была разработана с учетом результатов анализа типовой КС, проведенного в первой главе дипломного проекта. Описание модели КС представлено на рисунке в виде топологии КС.

Рисунок – Модель корпоративной сети для проведения исследования

Алгоритм мониторинга и аудита безопасности

15 Июнь

В основе модуля мониторинга и аудита безопасности в корпоративной сети лежит составление эталонного профиля и составлении текущего профиля, который затем сравнивается с эталонным. Читать дальше >